Back To Home VPN bij MikroTik. Wat is het en hoe werkt het?

Back To Home VPN is een functie in MikroTik RouterOS waarmee je eenvoudig een VPN verbinding kan maken met je thuisnetwerk. De laatste jaren heeft MikroTik verschillende nieuwe functies toegevoegd aan MikroTik RouterOS. Met de introductie van RouterOS versie 7 zijn er bovendien heel wat nieuwe mogelijkheden bijgekomen die het beheer van netwerken eenvoudiger en krachtiger maken. Een van die nieuwe functies is Back To Home VPN, vaak afgekort als BTH VPN. Deze functie maakt het bijzonder eenvoudig om veilig verbinding te maken met je thuisnetwerk wanneer je je ergens anders bevindt, bijvoorbeeld op het werk, op reis of via een publiek wifi netwerk. Maar wat is Back To Home VPN precies? Hoe werkt het technisch en waarvoor kan je het gebruiken? In dit artikel leggen we stap voor stap uit hoe deze functie werkt, waarom ze werd ontwikkeld en wat de belangrijkste voor en nadelen zijn. Ik toon je ook de stap voor stap configuratie.

Wat is Mikrotik Back To Home VPN precies?

Back To Home VPN (BTH VPN) is een functie in MikroTik RouterOS waarmee je op een eenvoudige en veilige manier verbinding kan maken met je eigen thuisnetwerk via het internet. Normaal gesproken zijn apparaten in je thuisnetwerk zoals een NAS, server, IP-camera of zelfs je router alleen bereikbaar wanneer je thuis verbonden bent met je lokale netwerk (LAN). Wanneer je buitenshuis bent, bijvoorbeeld op het werk, op reis of via een publiek wifi netwerk, heb je normaal geen directe toegang tot deze apparaten. Met Back To Home VPN maakt je laptop, mobiel enz. eerst een beveiligde VPN verbinding met je MikroTik router thuis. Zodra deze verbinding actief is, gedraagt je toestel zich alsof het rechtstreeks verbonden is met je thuisnetwerk. Je kan dan toestellen in je netwerk bereiken alsof je gewoon thuis bent.

Wat zijn de voordelen van Mikrotik BTH VPN

Back To Home VPN in MikroTik RouterOS is ontworpen om het opzetten van een VPN verbinding zo eenvoudig mogelijk te maken. Waar het configureren van een VPN vroeger vaak vrij complex was, kan dit met BTH VPN in slechts enkele stappen gebeuren. Ook door niet ervaren personen. Een van de grootste voordelen is de eenvoudige configuratie. RouterOS maakt namelijk automatisch de nodige instellingen aan voor de VPN verbinding. Hierdoor hoef je zelf geen ingewikkelde configuraties te maken voor encryptie, sleutels of firewall regels. Dit is een groot pluspunt is het niet? Daarnaast maakt BTH VPN gebruik van WireGuard. Dit is een moderne VPN technologie die bekend staat om zijn hoge snelheid, sterke beveiliging en eenvoudige configuratie. Een ander belangrijk voordeel is dat BTH VPN automatisch gebruik maakt van de MikroTik Cloud DDNS dienst. Veel internet providers geven namelijk een dynamisch IP adres dat regelmatig kan veranderen. Dankzij deze cloud functie blijft je router toch bereikbaar via een vaste DNS naam. Tot slot zorgt een VPN verbinding ervoor dat je data versleuteld wordt verzonden via het internet. Dit is vooral belangrijk wanneer je verbinding maakt via publieke wifi netwerken, zoals in hotels, luchthavens, tavernes enz.

💡 Tip

Back To Home VPN is ideaal wanneer je snel toegang wil tot je thuisnetwerk zonder complexe VPN configuraties. Deze configuratie kan uitgevoerd worden met weinig netwerk kennis.

Wat zijn de nadelen van MikroTik BTH VPN?

Hoewel Back To Home VPN een zeer handige functie is, zijn er ook enkele aandachtspunten waar je rekening mee moet houden. Eerlijk gezegd ben ik zelf geen grote fan van deze tool en dat leg ik graag uit waarom. Een belangrijk punt is dat BTH VPN gebruik maakt van de cloud dienst van MikroTik. Hierdoor ben je afhankelijk van de cloud infrastructuur van MikroTik om de verbinding tot stand te brengen. In de meeste thuisnetwerken vormt dit geen probleem, maar in professionele omgevingen geven netwerkbeheerders vaak de voorkeur aan oplossingen die volledig onder hun eigen beheer staan. Daarnaast gebeurt een groot deel van de configuratie automatisch. Dit maakt de functie zeer gebruiksvriendelijk, maar geeft ook minder controle over de exacte instellingen van de VPN verbinding. Een ander punt is dat Back To Home VPN vooral ontworpen is voor thuisgebruik of kleinere netwerken.

⚠️ Belangrijk

BTH VPN maakt gebruik van de MikroTik Cloud dienst. Hierdoor ben je afhankelijk van de cloud infrastructuur van MikroTik. Uiteraard hoeft dit geen probleem te zijn.

Zijn er veiligheidsrisico’s bij MikroTik Back To Home VPN?

Zoals bij elke vorm van remote toegang tot je netwerk is het belangrijk om ook stil te staan bij de mogelijke veiligheidsrisico’s. Back To Home VPN zelf maakt gebruik van WireGuard, een moderne VPN technologie die bekend staat om zijn sterke beveiliging en goede prestaties. De verbinding tussen je toestel en je MikroTik router wordt dus versleuteld opgezet. Toch blijft voorzichtigheid belangrijk. Wanneer je externe toegang tot je netwerk inschakelt, creëer je automatisch een extra toegangspunt tot je infrastructuur. Het is daarom belangrijk dat je enkel toestellen toegang geeft die je vertrouwt en dat je de toegang goed beheert. Daarnaast is het ook aan te raden om je MikroTik router altijd up to date te houden met de laatste RouterOS updates. Regelmatige updates zorgen ervoor dat eventuele beveiligingsproblemen snel worden opgelost. Wil je meer weten over het beveiligen en veilig houden van je MikroTik router? Lees dan ook de blogpost die ik eerder schreef: Je MikroTik apparatuur beveiligen.

Waarvoor kan je MikroTik Back To Home VPN gebruiken?

Back To Home VPN kan in verschillende situaties handig zijn wanneer je toegang nodig hebt tot je thuis netwerk terwijl je zelf niet thuis bent. Een veel voorkomende toepassing is het op afstand beheren van je netwerk. Wanneer je bijvoorbeeld op reis bent of ergens anders werkt, kan je via de VPN verbinding toch toegang krijgen tot je MikroTik router en instellingen aanpassen indien nodig. Daarnaast kan je via BTH VPN ook toegang krijgen tot andere toestellen in je thuisnetwerk. Denk hierbij bijvoorbeeld aan een NAS, een server, IP camera’s of andere netwerkapparaten die normaal enkel bereikbaar zijn binnen je lokale netwerk. Ook wanneer je gebruik maakt van publieke wifi netwerken kan een VPN verbinding extra veiligheid bieden. Doordat je toestel eerst een versleutelde verbinding maakt met je thuisnetwerk, wordt het dataverkeer beschermd tegen mogelijke afluisterpogingen op het netwerk waarop je bent aangesloten. Persoonlijk geef ik in sommige situaties de voorkeur aan ZeroTier omdat het meer flexibiliteit kan bieden.

Een alternatief voor Mikrotik Back To Home VPN

Een gelijkaardige oplossing kan je ook realiseren met bijvoorbeeld ZeroTier. Met ZeroTier kan je eveneens een veilige verbinding maken met je thuis netwerk via het internet. Het verschil is dat de configuratie en werking iets anders verloopt dan bij Back To Home VPN. Uiteraard moet je met de ZeroTier optie meer configureren. Wil je hier meer over weten, dan kan je ook mijn blogpost lezen over het configureren van ZeroTier op een MikroTik router.

Hoe werkt MikroTik Back To Home VPN technisch?

Om te begrijpen hoe Back To Home VPN werkt, is het nuttig om kort te kijken naar de technologie die erachter zit. Wanneer je Back To Home VPN activeert op een MikroTik router, maakt RouterOS automatisch gebruik van WireGuard. WireGuard is een moderne VPN technologie die ontworpen werd om snel, veilig en eenvoudig te configureren te zijn. De router fungeert hierbij als VPN server. Wanneer een toestel verbinding maakt via Back To Home VPN, wordt er een versleutelde tunnel opgezet tussen het toestel en de router. Al het netwerk verkeer dat via deze tunnel loopt, wordt beveiligd verzonden via het internet. Daarnaast gebruikt Back To Home VPN ook de MikroTik Cloud dienst. Deze dienst zorgt ervoor dat je router bereikbaar blijft via een vaste DNS naam, zelfs wanneer je publieke IP adres verandert. Hierdoor kan je toestel altijd de juiste router vinden om de VPN verbinding op te zetten. Eens de VPN verbinding actief is, krijgt je toestel een IP adres binnen het VPN netwerk en kan het communiceren met toestellen in je thuis netwerk alsof het lokaal verbonden is. Geen gedoe met port forwarding, extra NAT rules en extra firewall rules.

Configuratie van Back To Home VPN op een MikroTik router (stap voor stap).

Het configureren van Back To Home VPN op een MikroTik router is relatief eenvoudig. In veel gevallen zijn slechts enkele stappen nodig om een werkende VPN verbinding op te zetten. Voordat je begint is het wel belangrijk dat je router een recente versie van RouterOS gebruikt. Back To Home VPN is namelijk beschikbaar in RouterOS versie 7. De configuratie gebeurt via de Cloud functie in RouterOS. Deze functie zorgt ervoor dat je router bereikbaar blijft via een vaste DNS naam, zelfs wanneer je internetprovider een dynamisch IP adres gebruikt.

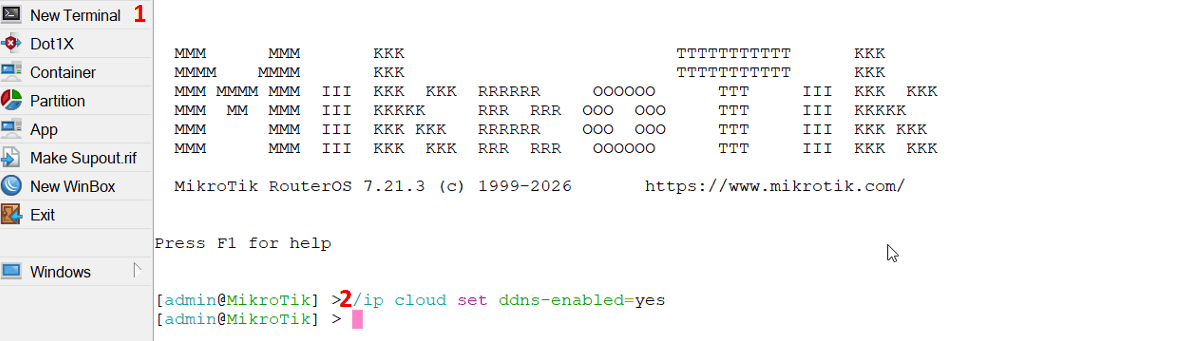

1️⃣ MikroTik Cloud DDNS inschakelen

/ip cloud set ddns-enabled=yes

Met deze stap zorg je ervoor dat je router een vaste DNS-naam krijgt. Ga hiervoor naar New Terminal en kopieer het bovenstaande commando.

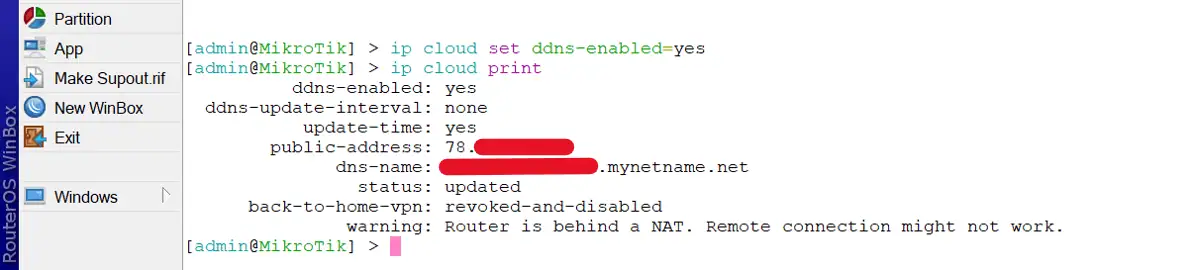

/ip cloud print

Daarna kan je controleren of de DNS-naam is aangemaakt. Je zal dan iets zien zoals; dns-name: xxxxx.sn.mynetname.net. Dit is de naam waarmee je router bereikbaar wordt via internet. Hieronder zie je een voorbeeld.

De waarde public-address toont het publieke IP adres dat je internetprovider aan je router heeft toegewezen. Dit is het adres waarmee je router bereikbaar is via het internet. Wanneer je gebruik maakt van Back To Home VPN of een andere vorm van externe toegang, zal de verbinding naar dit publieke IP adres worden opgezet.

De waarde dns-name toont de vaste domeinnaam die door de MikroTik Cloud dienst werd aangemaakt. Deze naam verwijst automatisch naar het publieke IP adres van je router. Wanneer je internetprovider je publieke IP-adres wijzigt, zal deze DNS naam automatisch worden bijgewerkt. Hierdoor blijft je router bereikbaar via dezelfde naam, zelfs als het IP-adres verandert.

Onderaan zien we ook de melding: “Router is behind a NAT. Remote connection might not work.” In mijn geval zit de demo router op mijn MikroTik router aangesloten. Deze melding betekent dat de MikroTik router zich achter een andere router of modem bevindt die NAT uitvoert. In dat geval ontvangt de MikroTik router geen rechtstreeks publiek IP-adres, maar een privé-adres van het toestel dat ervoor staat. Wanneer dit het geval is, kan externe toegang via Back To Home VPN mogelijk niet correct functioneren, tenzij de bovenliggende router correct is geconfigureerd (bijvoorbeeld via port forwarding of bridge mode). Voor een optimale werking is het aan te raden dat de MikroTik router rechtstreeks een publiek IP-adres ontvangt van de internetprovider.

2️⃣ Back To Home VPN inschakelen

/ip cloud set back-to-home-vpn=enabled

Daarna kan je Back To Home VPN activeren. RouterOS zal automatisch de nodige configuratie uitvoeren, zoals het aanmaken van de WireGuard interface, het toevoegen van NAT rulels, routes en de vereiste firewall rules. Hierdoor hoeft de gebruiker zelf geen complexe VPN configuratie uit te voeren. Net deze automatische configuratie maakt Back To Home VPN voor veel gebruikers een interessante en toegankelijke oplossing.

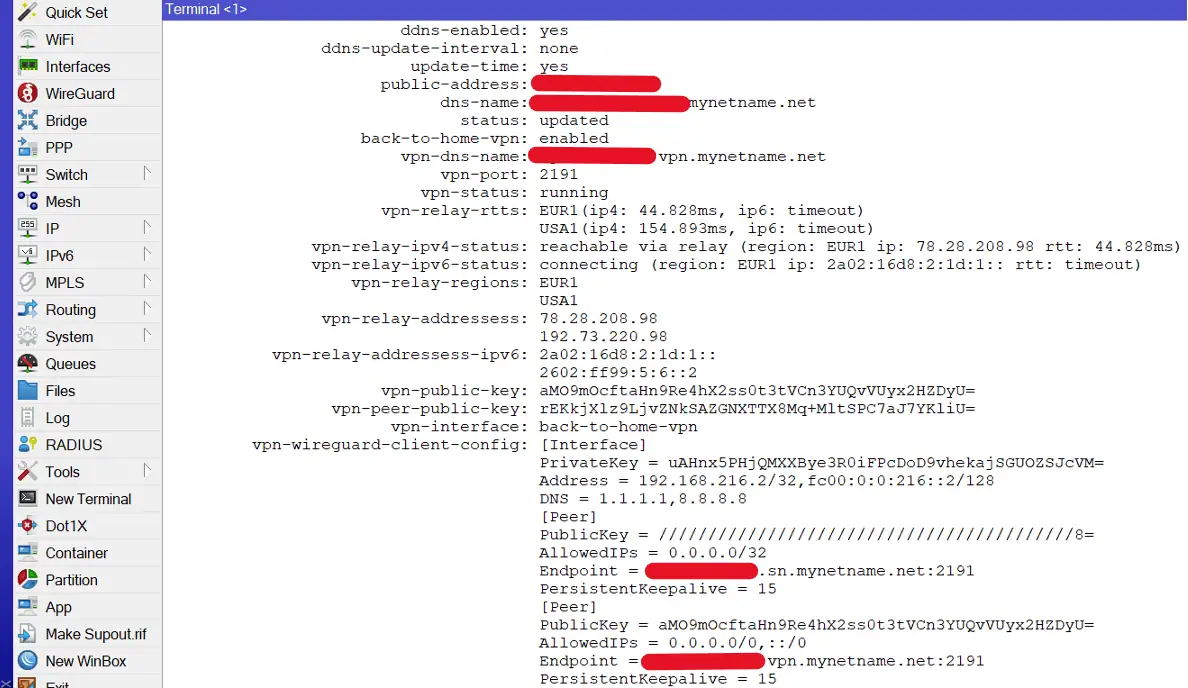

/ip cloud print

Controleer de status: Geloof het of niet, maar met deze eenvoudige stappen is de VPN server al actief. Dit is zeer gemakkelijk nietwaar?

Met dit commando krijgen we een overzicht van de huidige status van de Cloud en Back To Home VPN configuratie. Laten we de belangrijkste velden kort bekijken:

Wanneer al deze parameters correct worden weergegeven en de status op “running” staat, betekent dit dat de Back To Home VPN correct is geconfigureerd en operationeel is.

3️⃣ Client toevoegen

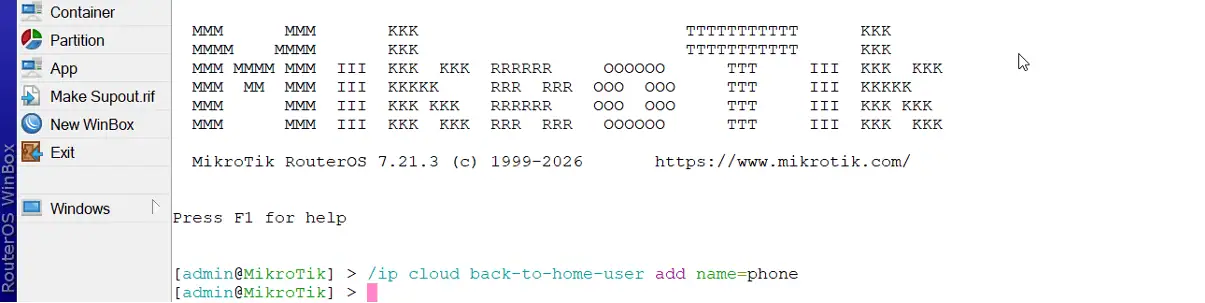

Een client toevoegen kan via CLI:

/ip cloud back-to-home-user add name=phone

Daarna kan je de configuratie bekijken:

/ip cloud back-to-home-user print

Met dit commando maken we een nieuwe client aan die toegang kan krijgen tot onze Back To Home VPN. RouterOS zal automatisch de nodige WireGuard configuratie genereren voor deze client.

4️⃣ Configuratie van de client ophalen

Nadat we een gebruiker hebben aangemaakt, kunnen we de configuratie van deze client bekijken. Dit kan eenvoudig via de CLI met het volgende commando: /ip cloud back-to-home-user print. Dit commando heb ik al getoond hier juist boven. In de lijst zal je de gebruiker zien die je zojuist hebt aangemaakt. Wil je de volledige configuratie van deze client bekijken, dan kan je het volgende commando gebruiken:

/ip cloud back-to-home-user export

De configuratie die hier wordt weergegeven kan je gebruiken om een nieuwe verbinding toe te voegen in de WireGuard applicatie. Wanneer je Winbox of WebFig gebruikt, kan je ook een QR-code genereren. Door deze QR-code te scannen met de WireGuard applicatie op je smartphone of tablet wordt de configuratie automatisch toegevoegd en kan je meteen verbinding maken met je thuisnetwerk.

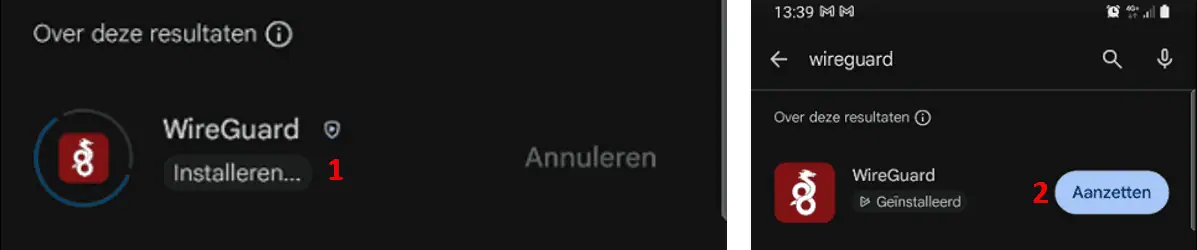

5️⃣ Verbinding maken met de VPN via de WireGuard app op smartphone of tablet

Nu de configuratie is aangemaakt, kunnen we verbinding maken met onze Back To Home VPN. Installeer eerst de WireGuard applicatie op je smartphone, tablet of computer. Deze applicatie is beschikbaar voor verschillende platformen zoals Android, iOS, Windows, macOS en Linux. Wanneer je Winbox of WebFig gebruikt, kan je eenvoudig de QR-code scannen die bij de gebruiker werd aangemaakt. De configuratie wordt dan automatisch toegevoegd aan de WireGuard applicatie. Na het importeren van de configuratie hoef je enkel nog de VPN verbinding te activeren in de WireGuard applicatie. Zodra de verbinding actief is, maakt je toestel een beveiligde tunnel naar je MikroTik router en kan je toestellen in je thuisnetwerk bereiken alsof je lokaal verbonden bent.

In praktijk

Om verbinding te maken met de Back To Home VPN heb je de WireGuard applicatie nodig op je smartphone of tablet.

Android vraagt toestemming om een VPN verbinding op te zetten

Wanneer je de WireGuard verbinding voor de eerste keer activeert op je smartphone, zal Android vragen om toestemming om een VPN verbinding op te zetten.

Deze melding verschijnt omdat de WireGuard applicatie een VPN tunnel opzet die het netwerk verkeer van je toestel via de router laat verlopen.

Bevestig dit verzoek door op OK te klikken. Zodra de toestemming is gegeven, kan de VPN verbinding worden opgezet en zal de WireGuard applicatie een beveiligde tunnel naar je MikroTik router opbouwen.

Test en analyse van de VPN verbinding

Wanneer je verbonden bent met Back To Home VPN, kan je eenvoudig controleren of het verkeer effectief via de VPN tunnel loopt.

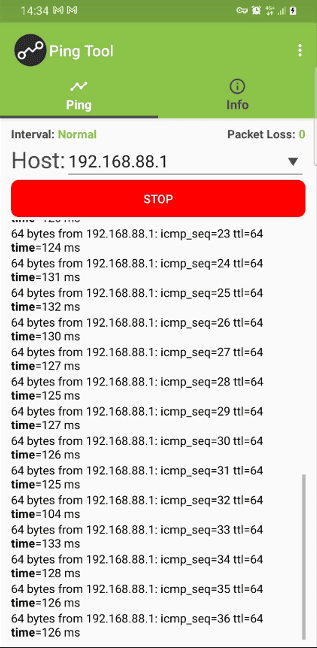

ICMP ping test van mobiele client naar router via Back To Home VPN

Om te controleren of de Back To Home VPN correct werkt, heb ik een eenvoudige test uitgevoerd vanaf mijn smartphone. Nadat de VPN verbinding actief was, heb ik vanaf mijn smartphone een ping gestuurd naar mijn router in het thuisnetwerk. Dus ping 192.168.88.1 het default IP adres van de Mikrotik router. Zoals te zien is in de test krijg ik antwoorden terug van de router. Dit bevestigt dat de verbinding via de VPN tunnel correct werkt en dat mijn toestel het thuisnetwerk kan bereiken. De responstijden liggen rond de 120 ms, wat normaal is wanneer je verbinding maakt via het internet.

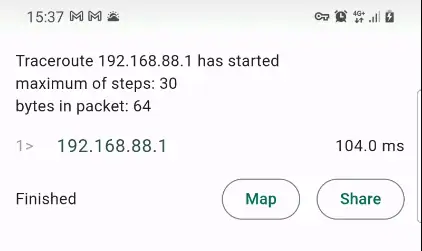

Trace route test vanaf mijn mobiel naar de router

Naast de ping test heb ik ook een traceroute uitgevoerd naar de router in het thuisnetwerk.

Dit bevestigt opnieuw dat de VPN verbinding correct werkt en dat het verkeer via de beveiligde tunnel naar de MikroTik router loopt.

Besluit na de test

Na het configureren van Back To Home VPN heb ik de verbinding getest vanaf mijn smartphone. Als eerste test heb ik een eenvoudige ping uitgevoerd naar mijn router in het thuisnetwerk. Zoals te zien is in de test krijg ik correct antwoorden terug van het IP adres van mijn router. Dit bevestigt dat mijn smartphone via de VPN tunnel toegang heeft tot het thuisnetwerk. Daarnaast heb ik ook een traceroute uitgevoerd naar de router. In deze traceroute zien we slechts één hop naar het adres 192.168.88.1. Dit komt doordat het verkeer via de WireGuard VPN tunnel wordt verstuurd. Voor het toestel lijkt het alsof de router zich rechtstreeks in hetzelfde netwerk bevindt. De responstijden in de ping test liggen rond de 120 ms. Dit is normaal wanneer een toestel via het internet verbinding maakt met een thuisnetwerk. Factoren zoals het mobiele netwerk, de internet route en de encryptie van de VPN tunnel kunnen een kleine vertraging veroorzaken. Belangrijker is dat er geen packet loss optreedt tijdens de test. Dit betekent dat de verbinding stabiel is en dat de VPN tunnel correct functioneert. Deze eenvoudige tests bevestigen dat de Back To Home VPN verbinding correct werkt en dat toestellen buiten het thuisnetwerk veilig toegang kunnen krijgen tot het lokale netwerk.

Conclusie

Back To Home VPN is een interessante functie die beschikbaar is in MikroTik RouterOS. Het grote voordeel van deze oplossing is dat een VPN verbinding zeer snel en eenvoudig kan worden opgezet zonder dat er een uitgebreide configuratie nodig is. Voor thuisgebruik of kleine netwerken kan dit een praktische manier zijn om veilig toegang te krijgen tot je thuisnetwerk wanneer je niet thuis bent. Dankzij de automatische configuratie en het gebruik van WireGuard kan de verbinding in slechts enkele stappen worden opgezet. Toch is het belangrijk om ook de beperkingen van deze oplossing te kennen. Back To Home VPN maakt gebruik van de MikroTik Cloud dienst en een groot deel van de configuratie gebeurt automatisch. Hierdoor heb je minder controle over de exacte instellingen van de VPN verbinding. Voor veel gebruikers zal dit geen probleem vormen. In professionele omgevingen kiezen netwerkbeheerders echter vaak voor een eigen WireGuard configuratie of een andere VPN oplossing waarbij ze volledige controle hebben over de configuratie en beveiliging. Zoals met veel netwerk oplossingen is er geen universele oplossing die voor iedereen ideaal is. Back To Home VPN kan een snelle en eenvoudige oplossing zijn voor thuisgebruik, terwijl in andere situaties een meer geavanceerde configuratie de voorkeur kan krijgen. Hopelijk heeft deze blogpost je geholpen om beter te begrijpen wat Back To Home VPN is en hoe je deze functie kan configureren op een MikroTik router. Zoals steeds raad ik aan om zelf te testen in je eigen netwerk zodat je de werking en mogelijkheden van deze technologie goed leert kennen.